Турбулентность (NSA) - Turbulence (NSA) - Wikipedia

Национальное Агенство Безопасности наблюдение |

|---|

Карта глобального сбора данных АНБ, при этом государства, в которых проводится наибольший сбор данных, показаны красным |

Программ

|

Концепции |

| Часть серия на |

| Глобальное наблюдение |

|---|

|

| Раскрытие информации |

| Системы |

| Агентства |

| Люди |

| Места |

| Законы |

| Предлагаемые изменения |

| Концепции |

| похожие темы |

Ссылка на турбулентность и суматоху в XKeyscore горка. |

Турбулентность это Соединенные Штаты Национальное Агенство Безопасности (АНБ) информационные технологии проект начат c. 2005. Он разрабатывался небольшими недорогими «пробными» частями, а не одним грандиозным планом, как его провалившийся предшественник. Первопроходец. Он также включает наступательные кибервойна возможности, такие как инъекции вредоносное ПО на удаленные компьютеры. В Конгресс США критиковал проект в 2007 году за то, что он имел те же бюрократические проблемы, что и проект Trailblazer.[1]

Критика

По словам Шивон Горман в 2007 г. Балтимор Сан статья: «Конгресс пришел к выводу, что два бывших правительственных чиновника пришли к выводу, что Turbulence выходит за рамки бюджета, не выполняет и плохо управляется, и что стратегии, чтобы собрать все это воедино, было мало или совсем не было».[2]

Ссылка на Trailblazer

Trailblazer, предшественник Turbulence, был закрыт в 2006 году после расследование Конгресса и Генеральный инспектор министерства обороны В отчете он оказался сверх бюджета, расточительным и неэффективным.[1][3]

Один из разоблачителей-первопроходцев, помогавших с отчетом генерального инспектора, Томас Эндрюс Дрейк, позже был обвинен по Закон о шпионаже 1917 года якобы за то, что у него дома хранились пять документов. Два из этих документов касались Turbulence; его защита указала, что один из этих документов был четко помечен "НЕКЛАССИФИЦИРОВАННЫЕ "а другой был рассекречен вскоре после предъявления ему обвинения.[3] Томас Дрейк признал себя виновным в несанкционированном использовании компьютера 10 июня 2011 года и был приговорен к одному году условно.[4]

Программ

Turbulence включает девять основных программ, названия которых известны:[2]

- СМЯТЕНИЕ

- Беспорядок вовлечен в процесс расшифровки сообщений.[5]

- ТУТЕЛАЖ

- ДВИЖЕНИЕ

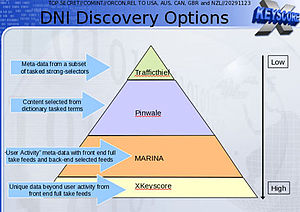

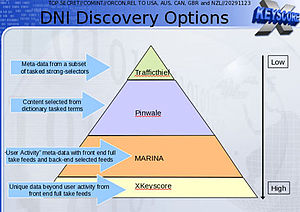

- Согласно XKeyscore презентация TRAFFICTHIEF - это база данных "Метаданные из подмножества сильных селекторов " [6] Согласно презентации XKeyscore, примером сильного селектора является адрес электронной почты. Другими словами, это будет база данных метаданных, связанных с именами, номерами телефонов, адресами электронной почты и т. Д., На которые специально нацелены спецслужбы.[нужна цитата ] Марк Амбиндер дает то, что он называет обоснованным предположением: "сырой" SIGINT просмотрщик для анализа данных ". [7]

Ссылка на TRAFFICTHIEF в XKeyscore горка

Ссылка на TRAFFICTHIEF в ПРИЗМА горка

Ссылка на Turmoil в презентации АНБ

Презентация FAIRVIEW: ссылка на TURMOIL

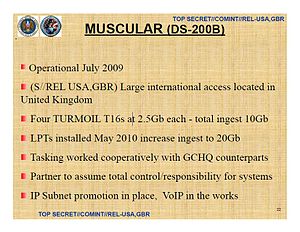

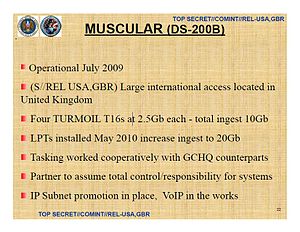

Технические детали МЫШЕЧНЫЙ, ссылка на TURMOIL

Смотрите также

- ЭШЕЛОН

- DCSNet

- Красный крючок

- Звездный ветер

- Тонкая нить

- Уильям Бинни

- Марк Кляйн

- Эдвард Сноуден

- Томас Тамм

- Расс Тайс

Рекомендации

- ^ а б Бэмфорд, Джеймс (2008). Фабрика теней: сверхсекретное АНБ от 9/11 до подслушивания в Америке. Нью-Йорк: Doubleday. ISBN 978-0-385-52132-1. п. 325–340.

- ^ а б Горман, Шивон (11 февраля 2007 г.). «Дорогостоящая инициатива АНБ имеет шаткий взлет - неприятные препятствия для инструмента киберпространства« Турбулентность »». Балтимор Сан. Проверено 6 июля 2013 года.

- ^ а б Майер, Джейн (23 мая 2011 г.). "Секретный участник - Томас Дрейк враг государства?". Житель Нью-Йорка. Проверено 6 июля 2013 года.

- ^ "Стенограмма судебного разбирательства по делу Соединенных Штатов Америки против Томаса А. Дрейка" (PDF). Окружной суд США штата Мэриленд. 15 июля 2011 г.. Получено 8 августа, 2013.

- ^ Джеймс Болл, Джулиан Боргер и Гленн Гринвальд (5 сентября 2013 г.). «Выявлено: как шпионские агентства США и Великобритании побеждают конфиденциальность и безопасность в Интернете». Получено 6 сентября, 2013.CS1 maint: использует параметр авторов (связь)

- ^ Гринвальд, Гленн (31 июля 2013 г.). "XKeyscore: инструмент АНБ собирает" почти все, что пользователь делает в Интернете.'". Получено 5 августа, 2013.

- ^ Амбиндер, Марк (14 августа 2013 г.). «Обоснованное предположение о структуре АНБ». The Atlantic.com. Получено 14 августа, 2013.